Коммерческие, административные, социальные и другие организации, пользующиеся сетевой инфраструктурой, каждый день сталкиваются с риском хакерской атаки. Она может быть направлена на кражу конфиденциальной информации, ее изменение, удаление, нанесение финансового, репутационного ущерба.

Задача IT-отдела таких организаций – построение надежной защиты, позволяющей успешно противостоять злоумышленникам. Как правило, она базируется на постоянном анализе данных, оперативном реагировании на выявленные аномалии, признаки хакерской активности. Одна из наиболее распространенных технологий – SIEM, способная быть и самостоятельным защитным средством, и частью комплекса, в котором задействованы и другие системы. Что такое SIEM? Каковы ее особенности? Как использовать ее в сочетании с EDR, Firewall, IAM?

Понятие

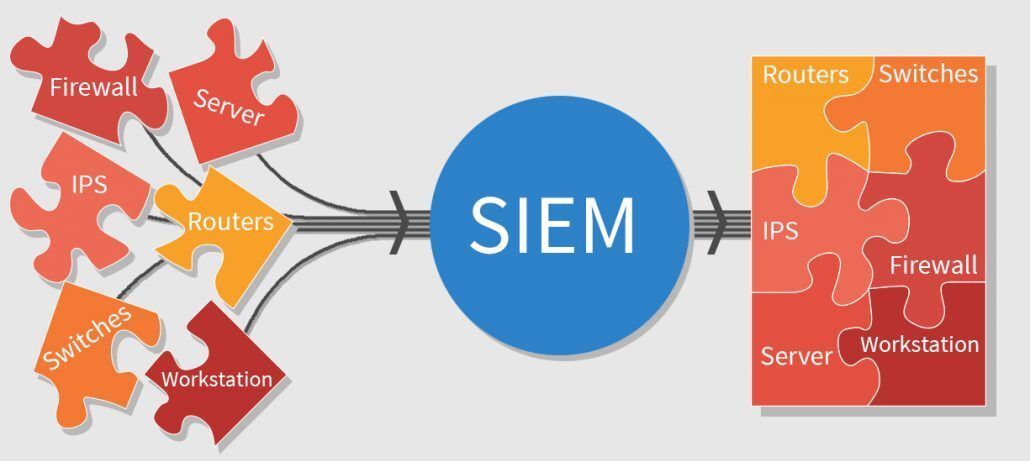

Расшифровка аббревиатуры SIEM – “security information and event management”. Это специальная технология, разработанная для отслеживания, анализа, предсказания событий, представляющих реальную или потенциальную опасность для данных, с которыми взаимодействует предприятия. SIEM — это прежде всего система мониторинга, предназначенная для централизованного сбора и анализа логов со всех подключенных источников. При выявлении подозрительной активности или нарушении установленных правил система фиксирует инцидент и оперативно уведомляет службу безопасности. Важно понимать, что SIEM фокусируется на обнаружении и оповещении, в то время как задачи по автоматизированному реагированию и нейтрализации угроз обычно возлагаются на более комплексные SOAR-платформы.

Основные функции системы выглядят следующим образом:

- Сбор и анализ данных с устройств, формирующих сетевую инфраструктуру.

- Обнаружение фактических и потенциальных опасностей, хакерских атак, фактов аномального пользовательского поведения, например, необычного времени входа в сеть, многократного неправильного ввода пароля.

- Подготовка подробных отчетов для специалистов IT-отдела. На основе собранной информации они смогут модифицировать, усовершенствовать имеющуюся систему защиты, устранить ее уязвимости.

Интеграция с Firewall

Главная функция Firewall – контроль входящего и исходящего трафика. Название достаточно точно отражает его суть. “Стена” разделяет внутреннюю и внешнюю сети, блокирует хакерские атаки, исключает проникновение вредоносных файлов.

С SIEM можно использовать файрволлы различных типов. Главные классификационные признаки – функционал и алгоритм работы. Например, системы с фильтрацией пакетов анализируют поступающие данные, пропускают только те, что приходят с доверенных IP-адресов, через проверенные протоколы и порты. Существуют и более совершенные аналоги, проводящие углубленный анализ, способные выявлять вредоносные данные даже по косвенным признакам.

Преимущества

Комбинированное применение файрволлов и SIEM обеспечивает следующие преимущество:

- Эффективный анализ трафика в режиме реального времени. Firewall – высокочувствительный инструмент для фиксации подозрительной активности. Он подает команду SIEM.

- Успешное противодействие координированным атакам. SIEM анализирует журнал файрволла, что позволяет своевременно выявлять наиболее опасные комбинированные атаки, исходящие с множества IP-адресов.

- Обеспечение соответствия жестким требованиям сетевой безопасности. Такие стандарты утверждены для организаций, относящихся к наиболее ответственным сферам. К категории таковых относятся банки, коммерческие структуры, предприятия, которым приходится взаимодействовать с персональными, конфиденциальными и другими сведениями, представляющими ценность для хакеров.

Интеграция довольно сложна, требует привлечения квалифицированных специалистов и немалых вложений. Чтобы снизить их, необходимо разработать четкий план, структуру защитной системы, адаптированную к требованиям конкретной организации, определить, какие угрозы являются наиболее актуальными. Организационная сложность, впрочем, оправдывается высоким итоговым уровнем безопасности.

Интеграция с EDR

Основная функция EDR – контроль удаленных устройств, подключенных к сети. Таковыми являются компьютеры, ноутбуки, телефоны, планшеты. Система реагирует на реальные и косвенные угрозы, уведомляет пользователя устройства, либо автоматически разрывает связь, чтобы исключить компрометацию данных, предотвратить распространение вредоносных файлов, не допустить заражения другого сетевого оборудования.

EDR – не просто эффективный защитный, но и аналитический инструмент. Он ведет журнал, в котором четко зафиксированы все события, предшествующие сетевой атаке, даже если таковая оказалась безуспешной. Это позволяет IT-специалистам понять, какое устройство оказалось первым звеном в цепочке заражения, с каким ущербом пришлось столкнуться сетевой инфраструктуре, как устранить возможные уязвимости, повысить общий уровень защиты.

Преимущества

Достоинства интеграции выглядят следующим образом:

- Увеличение объема анализируемых данных. Это повышает общую точность исследования.

- Уверенное обнаружение скрытых, косвенных угроз. Характерный пример – угрозы не сетевого, а локального уровня, зараженные файлы, обнаруженные на удаленном устройстве.

- Увеличение количества инструментов, срабатывающих при обнаружении опасности. Это делает ее устранение максимально быстрым и эффективным, позволяет свести тяжести последствий к минимуму, вплоть до нуля.

IT-специалисты едины во мнении, что SIEM и EDR – одна из наиболее эффективных комбинаций в сфере компьютерной безопасности. Первая технология сосредоточена на общем анализе, хорошо подходит для обнаружения атак сетевого уровня, вторая – на локальном, выявляет угрозы на пользовательских устройствах, подключенных к сети.

Интеграция с IAM

IAM – система, под контролем которой находятся идентификация и доступ. Она управляет всеми идентификационными средствами, будь то обычные пароли или электронные ключи, следит, чтобы права доступа были строго разграничены, соответствовали статусу пользователя.

Модули IAM отвечают за следующее:

- Аутентификация. Проверка личности пользователя через анализ его идентификаторов, индивидуального имени, пароля, электронного ключа.

- Авторизация. Предоставление пользователю преференций и прав, соответствующих его статусу. Например, кто-то может только просматривать файлы, загруженные на сервер, кто-то – изменять их, добавлять новые.

- Администрирование. Модуль, отслеживающий учетные записи, позволяющий добавлять новых пользователей, изменять права предыдущих.

- Подготовка отчета. Отчет дает возможность администраторам проанализировать действия пользователей, обнаружить факты нарушений и аномальную активность.

Преимущества

Интеграция SIEM и IAM дает возможность значительно повысить уровень безопасности предприятия. Например, совместная работа систем позволяет выявить зависимость между пользовательскими действиями и событиями, связанными с безопасностью. Это нужно для проведения расследований, выявления реальных и потенциальных нарушителей, которые, например, пытались загрузить на сервер вредоносные файлы, но не смогли сделать это из-за срабатывания антивируса. Доступ таким нарушителям блокируется на уровне устройства или IP-адреса, что исключает риск повторных инцидентов.

Практика показывает, что комбинация IAM и SIEM успешно справляется как с внешними, так и с внутренними угрозами, исходящими, в том числе, от персонала организации с расширенными правами доступа. Анализ данных ведется в режиме реального времени, на любую подозрительную активность комплекс реагирует мгновенно.

Подведение итогов

Эффективность SIEM напрямую зависит от полноты и качества данных, поступающих из внешних источников. Сама по себе система является аналитическим ядром, которое обретает практическую ценность именно в связке с Firewall, IAM и EDR. Интеграция этих решений позволяет превратить разрозненные потоки логов в единую и прозрачную систему мониторинга. Для организаций, оперирующих критически важными данными, такой комплексный подход является необходимым условием для своевременного обнаружения сложных атак и обеспечения реальной устойчивости ИТ-инфраструктуры.