Цифровизация – общемировое явление, выраженность которого год от года растет. Платежи, покупки, передача личных и коммерческих данных – все эти манипуляции все чаще выполняются в онлайне, посредством специальных приложений и программ.

Конечно, данные и транзакции представляют огромный интерес для мошенников. Например, перехват реквизитов банковской карты позволяет получить к ней полный доступ, украсть деньги. Соответственно, задача разработчиков – сделать продукт не просто функциональным, стабильным и интуитивно понятным, но безопасным. Для этого используется принцип “DevSecOps”. Что это? Какова его специфика?

Общее понятие

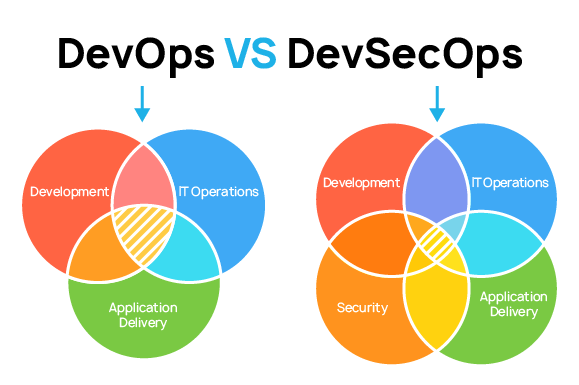

DevSecOps – это эволюция знакомого многим алгоритма “DevOps”. Последний – сформирован двумя корнями, “Development” и “Operations”, первый – с добавлением третьего корня “Security”, то есть “безопасность”.

Принципа безопасности обязаны придерживаться все специалисты, занятые в разработке. Если раньше ее обеспечение было обязанностью только соответствующего отдела, то теперь – и программистов, пишущих код, и инженеров, определяющих общую структуру приложения.

Необходимость перехода на схему “DevSecOps” продиктована не только логикой и естественной эволюцией мира IT, но и изменениями законодательства. В частности, в России был введен ГОСТ 56939-2016, а также ФЗ №152.

Принципы

Базовые принципы безопасной разработки можно представить следующим списком:

- Анализ. Разработка должна быть тщательно проанализирована на предмет уязвимостей, реальных и потенциальных, что исключает их появление и развитие.

- Защита. Любое приложение, так или иначе, взаимодействует с данными. Их передача должна вестись в зашифрованной форме, с поддержкой наиболее совершенных алгоритмов. Благодаря такому подходу, даже успешный перехват окажется бессмысленным, злоумышленники не смогут раскодировать их.

- Тестирование. Подтверждение безопасности должно быть не теоретическим, а практическим. Для этого продукт проходит комплексное тестирование, ручное и автоматизированное. Сетевые атаки, сканирование и изменение кода, перехват данных – все вероятные хакерские действия должны быть заблокированы.

- Поддержка. На любое действие всегда есть ответ. Хакеры постоянно совершенствуют алгоритмы взлома, создают программы, осуществляющие перехват личных данных без ведома пользователя. Чтобы приложение всегда соответствовало всем требованиям безопасности, разработчики должны совершенствовать его, выпускать “заплатки”, скрывающие вероятные уязвимости.

Кому необходим DevSecOps?

Он требуется всем организациям, связанным с IT-технологиями, вне зависимости от масштаба и специфики деятельности. Речь идет не только о компаниях, занимающихся разработкой мобильных приложений, программного обеспечения для Linux и Windows, но и о структурах, работающих с информацией.

В первую очередь, это актуально для предприятий, взаимодействующих с личными, конфиденциальными, коммерческими сведениями. К категории таковых относятся паспортные данные, номера и коды банковских карт, счетов. Именно за ними, как правило, охотятся хакеры. Перехват чреват репутационным, коммерческим, деловым ущербом, проблемами с законом и другими последствиями.

Строгое следование принципам DevSecOps позволяет справиться со следующими угрозами:

- Уязвимости исходного кода. Код – основа программы. Даже одной ошибки достаточно, чтобы она оказалась бессильной перед внешними воздействиями.

- Уязвимости сторонних компонентов. При создании программы IT-специалисты активно пользуются разработками коллег, контейнерами, модулями, библиотеками. Некоторые из бесплатных – характеризуются невысоким качеством, содержат опасные уязвимости, в том числе – критические.

Преимущества

DevSecOps – современный подход, снижающий нагрузку на отдел безопасности, но повышающий общий уровень устойчивости приложения к хакерским, мошенническим и другим противоправным действиям. Также необходимо выделить его следующие сильные стороны:

- Максимум безопасности. Угрозы выявляются и устраняются постепенно, углубленные проверки проводятся на каждой стадии разработки. Подобный подход гораздо надежнее классического, характерного для DevOps, в рамках которого выполняется только одно финальное тестирование.

- Ускорение релиза. В англоязычной литературе встречается термин “time-to-market”, означающий время от начала работы до выпуска ПО. С DevSecOps этот промежуток минимален, что улучшает финансовые показатели, укрепляет репутацию, экономит ресурсы.

- Формирование общей культуры безопасности. Изучение и отработка принципа DevSecOps – значимый шаг в повышении уровня профессионализма команды разработчиков, демонстрация следования самым современным IT-трендам. Продукты компании будут пользоваться активным спросом.

Инструменты

Под инструментами подразумеваются специальные услуги, модули, каждый из которых повышает безопасность определенного компонента программы и, следовательно – приложения в целом. Основные категории инструментов, задействованных в разработке, выглядят следующим образом:

- Сканеры безопасности. Используются для проверки кода, статической и динамической, уверенно фиксируют ошибки и уязвимости, фактические и потенциальные.

- Аналитические средства. Необходимы для оптимизации процесса создания приложения, исключения инцидентов. Если таковые случаются, проводится углубленный анализ происшествия для недопущения повторов, устранения возможных последствий.

- Межсетевые экраны. Их задача – анализ трафика, фильтрация вредоносной, подозрительной информации.

Комплексный подход

Правильная реализация схемы DevSecOps требует комплексного подхода, внимания ко всем стадиям процесса. Начинается все с планирования. Разработчики должны продумать все функции, необходимые приложения, определить требуемый уровень его безопасности, понять, какие угрозы являются для него наиболее актуальными.

Дальнейший порядок действий можно представить в следующем виде:

- Написание кода. Параллельно ведется его первичное тестирование инструментами статического и композиционного анализа, проверка на предмет соответствия государственным, отраслевым стандартам. Речь идет об анализе только кода, полноценное тестирование программы – одна из завершающих стадий.

- Сборка. Приложение готовится к запуску, проверяются ее функции, их соответствие исходному проекту.

- Тестирование. Наиболее значимый этап всего алгоритма. Тесты проводятся как в автоматическом, так и в ручном режиме. Это важно для определения уязвимостей, отсутствовавших на ранних стадиях, но появившихся – в процессе доработки.

- Релиз. Данный этап – углубленное продолжение предыдущего. Разработчики должны определить, насколько стабильно и надежно приложение в различных операционных средах, не возникают ли уязвимости при добавлении новых учетных записей, удается ли грамотно настроить права доступа пользователей.

- Мониторинг. Разработчикам нельзя расслабляться даже после выхода приложения на рынок. Хакеры не дремлют, так что придется постоянно осуществлять мониторинг, выпускать обновления и патчи безопасности, направленные на устранение уязвимостей, противодействие новым инструментам, появившимся в распоряжении киберпреступников.

Подведение итогов

Схема DevSecOps изначально кажется сложной, но на деле – она довольно проста в освоении. Достаточно разработать пару приложений, строго придерживаясь ее, чтобы автоматизировать и ускорить базовые процессы. В итоге, все временные, трудовые, финансовые затраты с лихвой окупятся. Программы фирмы будут пользоваться высоким спросом, сама она – укрепит авторитет и репутацию. Это обеспечит финансовый успех, поможет обойти конкурентов.